Dans une cyberattaque, le premier rempart qui se dresse devant votre attaquant c’est votre mot de passe. Si vous avez choisi « 123456 », « motdepasse » ou « michel » ce rempart ressemble à une jolie haie fleurie avec un portique pour laisser passer l’attaquant. Un mot de passe sécurisé c’est un mot de passe tellement complexe à deviner qu’il fait abandonner l’attaquant qui préférera se concentrer sur ceux qui ont encore une haie fleurie comme protection. Les attaques visant les mots de passe sont souvent des attaques par force brute. Il s’agit de programmes qui vont tenter de se connecter à un compte en testant toutes les possibilités de mots de passe en commençant par les plus probables à partir d’un dictionnaire de mot de passe comme Rock You, l’un des plus connus. Le mot de passe est un moyen de s’authentifier, de prouver, en l’associant à un identifiant, que l’on est bien la personne que l’on prétend être. On entend sans cesse qu’il faut des mots de passe forts sans savoir comment les rendre forts ni pourquoi c’est si important.

Les bonnes pratiques pour ses mots de passe

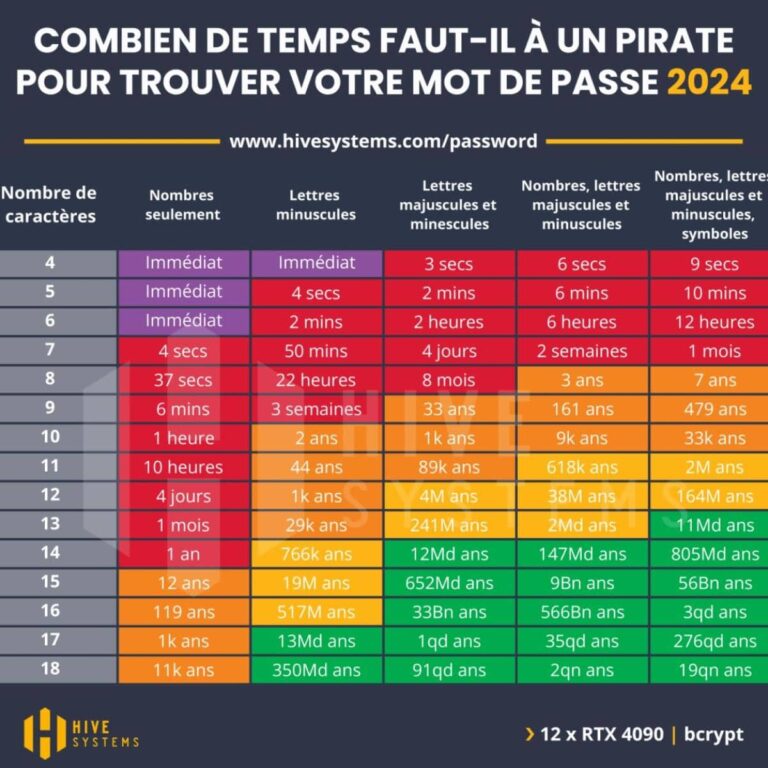

Un mot de passe fort c’est une série de caractères majuscules et minuscules, de chiffres et de symboles qui idéalement ne veut rien dire ou n’a de sens que pour son propriétaire. Plus on associe de caractères différents entre eux (12 minimum aujourd’hui) et plus on augmente le nombre de possibilités jusqu’à rendre trop complexe voir impossible une attaque par force brute. Il existe différents tableaux montrant le temps moyen nécessaire à un hacker pour bruteforcer un mot de passe selon sa complexité, le temps dépend en réalité de la puissance de calcul à disposition de l’attaquant. Il faut idéalement que les mots de passe soient différents d’un service à l’autre puisque les hackers qui obtiennent l’accès à l’un de vos comptes tenteront également cette combinaison identifiant/mot de passe sur d’autres services plus intéressants pour eux (banques, démarches administratives etc…). Enfin ces mots de passes doivent varier tous les six mois au minimum au cas où l’un de vos compte était compromis, que les hackers y gardent accès le moins longtemps possible.

La double authentification

L’authentification peut se faire via un facteur de connaissance (mot de passe, question secrète…) mais également par un facteur biométrique (empreinte digitale, reconnaissance faciale ou vocale…) ou encore un facteur de possession (clé de sécurité, génération de codes SMS ou par application…). La double authentification consiste a associer deux de ces facteurs pour renforcer la cybersécurité comme la nécessité d’un mot de passe et de la connexion d’une clé physique de sécurité dans l’appareil pour autoriser l’accès à un compte. Si un cybercriminel parvenait à récupérer votre mot de passe via une attaque par force brute ou par du phishing il ne pourrait rien en faire sans le second facteur d’authentification. Ce qui fait de cette méthode l’une des pratique de sécurité les plus sûres.

Les gestionnaires de mots de passe

Chacun est inscrit à plusieurs dizaines de services différents ce qui complique le fait de retenir un mot de passe complexe et unique pour chacun de ces comptes. Il existe des programmes chargés de retenir ces mots de passe et de le fournir lors de la connexion à un service. Ces programmes génèrent des mots de passe très complexes et les font varier à une fréquence choisie, ne vous obligeant à ne vous souvenir que d’un seul pour vous connecter au gestionnaire de mot de passe. Ainsi on s’assure une bonne hygiène numérique tout en n’ayant qu’une seule série de caractères à mémoriser. Il existe certains services gratuits comme Keepass ou le gestionnaire intégré à Google Chrome et d’autres freemiums comme Dashlane ou Nordpass.